include::./../meta/attributes.adoc

Apache Ranger

Segurança dos dados

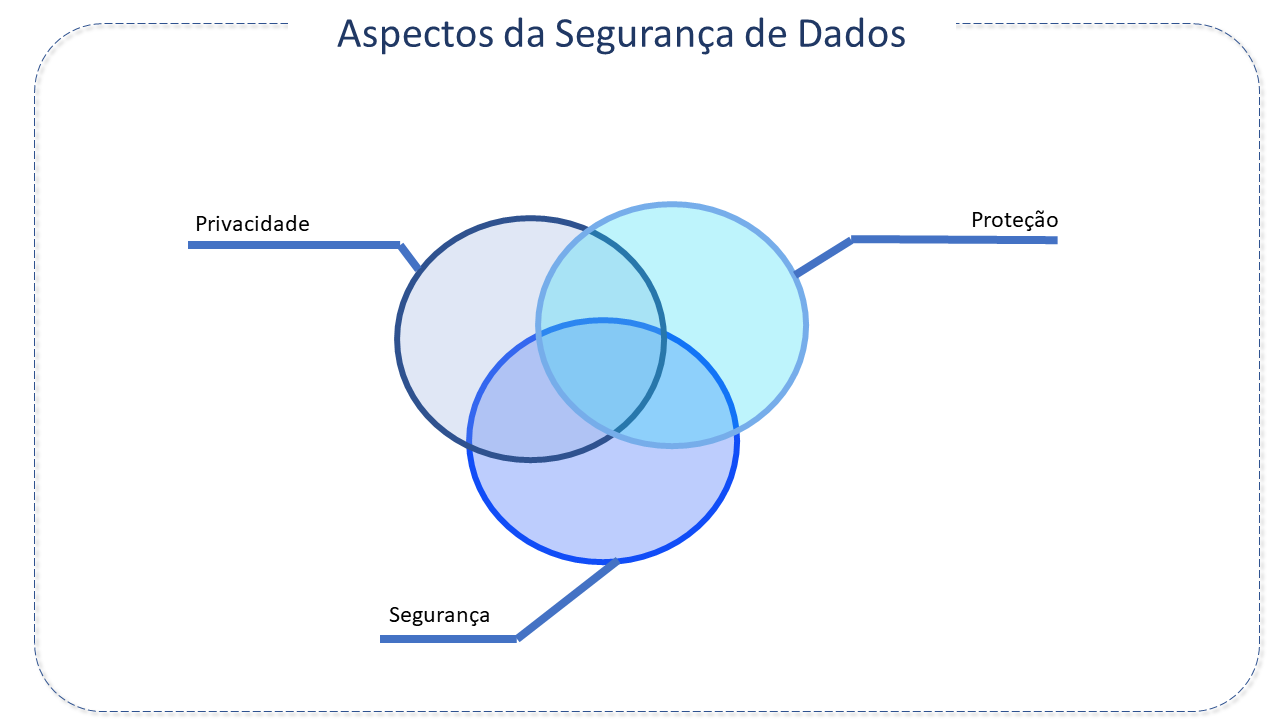

Uma vez que a identidade do usuário tenha sido estabelecida por meio da autenticação, a segurança precisa garantir quais ações ou serviços aquela identidade pode acessar.

A segurança de dados refere-se às medidas de proteção empregadas para proteger informação digital contra acesso não autorizado, corrupção ou roubo, durante todo o seu ciclo de vida, preservando sua confidencialidade, integridade e disponibilidade.

A transformação digital mudou profundamente os aspectos de como as empresas atuais operam e competem. O grande volume de dados que criam, manipulam e armazenam torna os ambientes mais complexos, expandindo a superfície de ataque e tornando-a mais difícil de monitorar e proteger.

Ao mesmo tempo, a crescente demanda pública por iniciativas de proteção de dados, com vários novos regulamentos de privacidade se junta às disposições de segurança de longa data. O valor dos dados nunca foi tão grande. A perda de segredos comerciais ou propriedades intelectuais pode afetar a inovação e lucratividade.

Alia-se a tudo isto, os crescentes desafios inerentes à complexidade dos ambientes distribuídos e híbridos atuais.

Felizmente, existem ferramentas de segurança cibernéticas disponíveis, cuja proteção pode reduzir os riscos à segurança quando usadas como parte da auditoria de segurança. Estas ferramentas devem conhecer onde os dados residem, rastrear quem tem acesso a eles e bloquear atividades de alto risco.

Características do Apache Ranger

Apache Ranger é um framework criado para habilitar, monitorar e gerenciar, de forma abrangente, a segurança de dados na Plataforma HADOOP.

Com a implementação do Apache YARN a Plataforma HADOOP passou a suportar uma arquitetura mais ampla de data-lake, possibilitando a execução de múltiplos workloads em um ambiente "multilocatário", o que, consequentemente, demandou uma estrutura de segurança de dados mais robusta, com suporte e monitoramento ao acesso de dados e administração centralizada das políticas de segurança.

O Apache Ranger foi criado com os seguintes objetivos:

-

Administração centralizada da segurança: Possibilitar o gerenciamento de todas as tarefas relacionadas a segurança em uma UI central ou usando REST APIs.

-

Autorização "refinada: Para realizar ações e operações com componentes ou ferramentas HADOOP e gerenciamento por meio de ferramenta de administração centralizada.

-

Padronizar os métodos de autorização: Em todos os componentes HADOOP.

-

Aprimorar o suporte a distintos métodos de autorização: Controle de acesso baseado em papéis, controle de acesso baseado em atributos, etc.

-

Centralizar a auditoria: Centralização da auditoria do acesso pelo usuário e ações administrativas (relacionadas a segurança) em todos os componentes do Hadoop.

Arquitetura do Apache Ranger

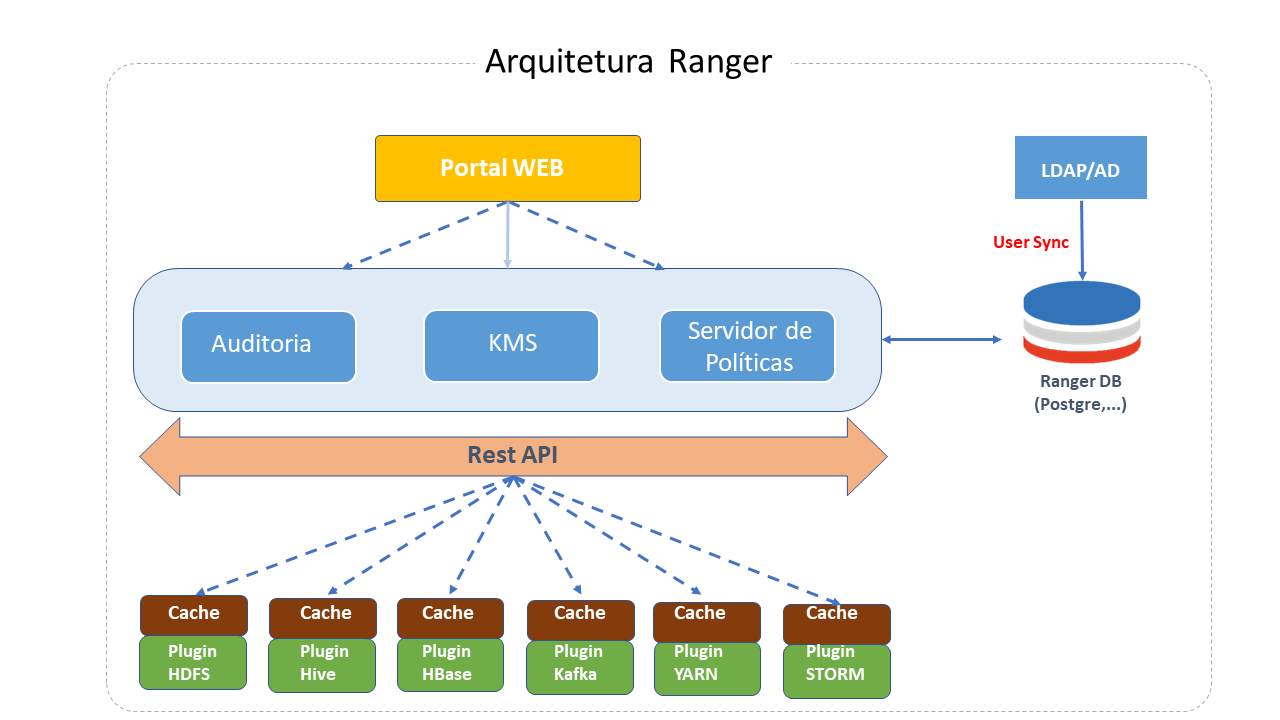

Os principais componentes do Apache Ranger são:

-

Ranger Admin Server/Portal: Todas as políticas são gerenciadas de forma centralizada por meio de um portal Web que atua como uma Interface central para gerenciamento da segurança e permite a definição de repositórios, criação e atualização de políticas, gerenciamento de usuários e grupos, definição de políticas de auditoria e visão de atividades de auditoria. O portal, por sua vez, possui três partes distintas:

-

Auditoria: Monitora atividades do usuário em nível de recursos e pesquisa de log de auditoria de buscas baseado em alguns filtros.

-

Gerenciador de Políticas: Adiciona ou modifica políticas para grupos ou usuários. Especifica quais usuários são admins, quem pode acessar ou modificar políticas.

-

KMS: Usado para armazenar chaves usadas na criptografia de dados HDFS.

-

-

Plugins Ranger: São programas Java incorporados aos processos dos componentes do Clusters. Estes Plugins obtêm as políticas de um servidor central e as armazena localmente, atuando como módulo de autorização e avaliando as solicitações do usuarío em relação à políticas de segurança obtidas. Além disso, envia esses dados ao servidor de auditoria.

Serviços Suportados pelo Apache Ranger

Atualmente são suportados os seguintes serviços:

| Componente | S/N |

|---|---|

HDFS |

SIM |

Hive |

SIM |

HBase |

SIM |

Storm |

SIM |

Knox |

SIM |

SolR |

SIM |

Kafka |

SIM |

YARN |

SIM |

Ozone |

SIM |

Kudu |

SIM |

Kylin |

SIM |

NiFi |

SIM |

NiFi Registry |

SIM |

Sqoop |

SIM |

Atlas |

SIM |

ElasticSearch |

SIM |

Presto |

SIM |

Schema Registry |

SIM |

Boas práticas para o Apache Ranger:

-

Para autorização HDFS, mude o umask HDFS de 022 para 077 para prevenir que qualquer novo arquivo ou pasta seja acessado por outra pessoa que não o owner.

-

Auditoria no Apache Ranger pode ser controlada como uma política. Configure SSL para todos os plugins habilitados.

-

Uma política default é criada quando o Apache Ranger é instalado via Ambari, para todos os arquivos e diretórios no HDFS e com auditoria habilitada. Ambari usa esta política para realizar smoke test via "Ambari QA" para verificar serviços HDFS. Uma política similar para habilitar auditoria entre todos os arquivos e pastas deve ser criada se administradores desabilitarem esta política default.